Mensajes clave

- En el tablero del siglo XXI, la ciberdefensa no puede ser sólo un escudo. Sin la capacidad de proyectar fuerza en el ciberespacio, sin una espada, los Estados tienden a la irrelevancia en un mundo en el que el código es el nuevo acero.

- La fabricación de esa espada no puede encomendarse a terceros, pues significa delegar la última línea de defensa. Desarrollar una industria especializada en capacidades ofensivas para el ciberespacio no es solo una urgencia de seguridad nacional, es la única opción posible para garantizar debidamente la disuasión y la supervivencia frente a las nuevas amenazas.

- Solo a través del compromiso firme de todos los actores implicados será posible transformar este complejo desafío en una ventaja estratégica sostenible.

Análisis

Introducción

El ciberespacio se ha convertido en un ámbito más de las operaciones militares, junto a tierra, mar, aire y espacio. En él existen intereses que hay que proteger del adversario, así como objetivos enemigos que pueden ser atacados. Además, un cúmulo de circunstancias da lugar a que en el ciberespacio exista una permanente actividad hostil, con independencia de lo que ocurra en el “mundo real”, y un ecosistema de actores muy heterogéneo en cuanto a capacidades y motivaciones.

Este contexto obliga a los Estados a proveerse de capacidades para operar en el ciberespacio, al igual que lo hacen en los otros dominios, integradas y formando parte esencial del entramado que constituye su defensa nacional.

Lo convulso del entorno geopolítico y la pérdida de confianza en las alianzas tradicionales recomiendan alcanzar el mayor grado posible de autonomía en la obtención de capacidades militares. Y ello obliga a la potenciación de las industrias nacionales de defensa (incluyendo las de ciberdefensa), sector cada vez más tecnificado y complejo.

Este artículo analiza la necesidad actual para un Estado como España de disponer de una capacidad ciberofensiva potente y soberana, así como los condicionantes y dificultades que ello entraña.

Las operaciones militares en el ciberespacio

Desde el origen de los tiempos, el ser humano ha combatido en los ámbitos y con las armas que la tecnología disponible se lo ha permitido. Primero, en los espacios terrestres y marítimos, hasta la aparición sucesiva, ya alcanzado el siglo XX, del dominio aéreo, del espacial y, finalmente, del ciberespacial.

El ciberespacio ofrece al atacante múltiples ventajas (negación plausible, asimetría, accesibilidad, opacidad, agilidad, etc.), motivo por el cual está siendo profusamente empleado por todo tipo de actores para una amplia variedad de fines. Por otra parte, la creciente conectividad, digitalización y automatización amplía enormemente las posibilidades de actuar contra un adversario. Y si en un principio los objetivos se limitaban a las redes y sistemas de información y telecomunicaciones, la convergencia de las tecnologías de la información (IT) y las tecnologías operacionales (OT) ensancha enormemente el abanico de objetivos potenciales, hasta tal punto que raro es el activo que no puede ser afectado por medio de alguna técnica de ciberataque. Adicionalmente, es muy probable que el agresor no limite su acción contra objetivos militares, sino que la amplíe a todo el abanico de posibilidades, incluyendo infraestructuras críticas y servicios esenciales, que se encuentran mayoritariamente en el ámbito privada, como es el caso de los cables submarinos.[1]

La publicación doctrinal conjunta de la Organización del Tratado del Atlántico Norte (OTAN) AJP-3.2 define las operaciones en el ciberespacio (ciberoperaciones) como aquellas acciones en o a través del ciberespacio destinadas a preservar la libertad de acción amiga o a crear efectos para lograr los objetivos del mando. Esta misma publicación establece los principios rectores de operaciones conjuntas de la OTAN en el ciberespacio, en las que se integrarían las ciberoperaciones ofensivas.

Esta publicación ha sido adoptada por España como norma doctrinal mediante la publicación doctrinal conjunta PDC-3.20, si bien presenta, mediante el procedimiento de “páginas verdes”, algunos matices diferenciales. Entre ellos, algunos relativos a la taxonomía de las operaciones en el ciberespacio. Así, mientras la doctrina OTAN contempla tan sólo dos tipos (defensivas y ofensivas), en la española se incorporan dos categorías adicionales: una denominada de Infraestructura CIS (CISIO) y otra que engloba las operaciones de inteligencia, vigilancia y reconocimiento en y a través del ciberespacio (CISRO), tal y como se muestra en la Figura 1.

Figura 1. Tipos de operaciones en el ciberespacio según la doctrina española (PDC-3.20)

| Tipos de ciberoperaciones | Finalidad principal |

|---|---|

| De Infraestructura CIS (CISIO) | Preservar la disponibilidad, integridad y confidencialidad de los datos y la disponibilidad e integridad de los propios sistemas. |

| Defensivas (DCO) | Preservar la libertad de acción propia en este ámbito. Se enfocan a la misión y una amenaza concreta. Pueden desarrollarse tanto en el ciberespacio propio como en el del adversario. |

| ISR (CISRO) | Obtener datos o información que contribuyan a la Cyber Situational Awareness (CySA) y que puedan ser explotados en beneficio de las operaciones propias, de forma intrusiva o no, y tanto de las redes y sistemas propios como del adversario o de terceros. |

| Ofensivas (OCO) | Provocar efectos que permitan alcanzar objetivos militares, en el marco de una operación militar. |

A diferencia del resto de ámbitos operativos, la doctrina operacional en el ciberespacio está construida más sobre supuestos que sobre experiencia y lecciones aprendidas. Esto se explica por esa opacidad antes mencionada, así como por la “juventud” de este nuevo ámbito.

No son muchas las operaciones que han trascendido al conocimiento público. De todas ellas, la más notable ha sido Stuxnet (2010), en la que los atacantes emplearon un sofisticado código específicamente diseñado para comprometer y controlar los controladores lógicos programables (PLC) utilizados para regular las centrifugadoras de la planta iraní de Natanz.

Más allá de su complejidad técnica, Stuxnet supuso un salto cualitativo en las operaciones en el ciberespacio, al evidenciar que el código informático podía causar un efecto físico tangible. Una operación y un ciberarmamento con un nivel de sofisticación no conocido hasta entonces, que trascendieron más allá de los círculos especializados en seguridad y defensa.

Han transcurrido más de 15 años desde que Stuxnet se hizo público y desde entonces muchos Estados se han dotado con capacidades militares para operar en el ciberespacio. En España, en el año 2013, se creó el Mando Conjunto de Ciberdefensa (MCCD), que evolucionó en 2020 a Mando Conjunto del Ciberespacio (MCCE), ampliando su misión y cometidos.

Ciberarmas

El desarrollo de operaciones militares en el ciberespacio requiere un armamento específico, requisito indispensable para que un entorno sea considerado ámbito operacional.

No existe una definición universal de “ciberarma” que pueda aplicarse a cualquier contexto. Por ejemplo, el Departamento de Defensa de Estados Unidos (EEUU) evita emplear este término y lo sustituye por “capacidad en el ciberespacio”, refiriéndose a cualquier instrumento –material o digital– capaz de producir efectos físicos o funcionales sobre sistemas de información, redes e infraestructuras críticas. Estos efectos incluyen la manipulación o denegación de acceso a datos, así como la interrupción de servicios esenciales. Por su parte, en la doctrina OTAN y española, el enfoque es similar: se evita definir estrictamente “ciberarma” y se prioriza la noción de ciberoperación, entendida como acción en o a través del ciberespacio destinada a generar efectos militares. De ello se infiere que una ciberarma equivaldría al conjunto de capacidades técnicas –código, vectores de ataque, infraestructura de mando y control– necesarias para ejecutar operaciones que degraden, manipulen o destruyan sistemas adversarios.

El Manual de Tallin 2.0 desarrollado por expertos en derecho internacional y ciberoperaciones para trasladar el derecho internacional humanitario (DIH) al ciberespacio, sí que define las ciberarmas: “cualquier medio o método de guerra diseñado o adaptado para causar muerte, lesiones o daños”.[2] Esto implica que, para considerarse arma, un malware debe generar efectos comparables a los de un ataque cinético tradicional. Basándonos en esta definición, bastante discutida, un malware diseñado para recopilar información o inteligencia sin causar daños físicos o funcionales no sería un arma desde esa perspectiva, sino un medio para la obtención de inteligencia, por lo que no estaría sujeto a los principios del DIH, pero sí a las reglas de neutralidad y no injerencia.

Para este trabajo optamos por una aproximación pragmática y consideraremos “ciberarmas” tanto las que posibilitan acciones de sabotaje como de espionaje en o a través del ciberespacio, en tanto su naturaleza es similar con relación a lo que más nos interesa examinar: la necesidad de su posesión, la dificultad de su obtención y la complejidad de su empleo.

Pese al secretismo oficial, diversos episodios han puesto de manifiesto la existencia de ciberarsenales estatales. Entre 2016 y 2017, el grupo The Shadow Brokers filtró herramientas de la National Security Agency (NSA). Entre ellas, el exploit EternalBlue, posteriormente empleado en ataques de efecto global como WannaCry y NotPetya.[3]

Por otra parte, hay que tener muy en cuenta algo también exclusivo del ciberespacio: la existencia de actores no estatales con importantes capacidades ofensivas. Esto ya lo reflejaba muy bien en 2021 la reportera del New York Times Nicole Perlroth, en su bestseller Así es como me dicen que acabará el mundo,[4] en el que analiza cómo las ciberarmas han pasado de manejarse en círculos reducidos y ligados a la defensa nacional a venderse y comprarse en un mercado negro al que también tienen acceso mercenarios, terroristas y grupos delincuenciales.

Y también hay que considerar las tecnologías duales, entendidas como aquellas que pueden ser utilizadas tanto para fines militares como civiles y comerciales (por ejemplo, herramientas para test de penetración o hacking ético), pero cuya condición o no de arma dependerá de la intencionalidad con la que se use en cada caso (un martillo no se vende en una armería, pero puede emplearse como arma). En cualquier caso, esa dualidad deberá tenerse en cuenta para ciertos aspectos; por ejemplo, para controlar o limitar su exportación.

¿Por y para qué necesitamos ciberarmas?

Hoy en día, las operaciones militares dependen completamente del ciberespacio. La conducción de las operaciones o la obtención de inteligencia dependen en buena parte de la confidencialidad, integridad y disponibilidad de las redes y sistemas en las que se sustentan. Por todo ello, es fácilmente entendible que cualquier incidente en el ciberespacio puede tener un efecto sensible en cualquiera de los otros ámbitos: por ejemplo, la degradación de un sistema de defensa aérea o la inutilización de un sistema de mando y control mediante la inserción de un malware.

Por otra parte, los sistemas de armas y combate se han convertido en conglomerados de hardware y software que generan e intercambian información y datos de forma continua y que contienen infinidad de elementos que pueden ser ciberatacados, por lo que, para un cazabombardero o una fragata contar con un sistema de ciberdefensa puede llegar a ser vital, ya que un malware puede constituir una amenaza tan seria (y seguramente más probable) que un misil o un torpedo.

Todo ello nos lleva a afirmar que la dependencia creciente del ciberespacio hace impensable alcanzar la libertad de acción en cualquier ámbito operativo sin poseerla previamente en el ciberespacio. Pero en cualquier ámbito operativo, también en el ciberespacio, solamente es posible asegurar la superioridad mediante la posesión (y empleo) de capacidades ofensivas, puesto que no puede existir superioridad en un ámbito sin tener la capacidad de hacer daño al adversario.

Pero hay más. La capacidad de disuasión es uno de los elementos más importantes para la seguridad y la defensa. La carencia de capacidades ofensivas en el ciberespacio obligaría a hacer descansar todo el poder de la disuasión en la negación, buscando que el atacante desista en sus intenciones haciéndole ver sus escasas posibilidades de éxito, postura de dudosa efectividad contra actores persistentes y altamente cualificados y motivados. Vendría a ser como si en un combate de boxeo sin límite de asaltos uno de los contendientes tratara de defenderse atrincherándose en un rincón del ring, renunciando a golpear a su rival.

Por último, está el asunto de la soberanía estratégica. La resistencia de los Estados a compartir con sus aliados información sobre sus capacidades y el secretismo que sigue rodeando a todo lo relacionado con cibercapacidades ofensivas está dificultando algo ya hace décadas superado en el resto de los ámbitos operativos: la construcción de capacidades ofensivas combinadas. Por tal motivo, en la Cumbre de Bruselas de 2018, la OTAN acuerda la creación del Cyber Operations Centre (CyOP) y se establece un marco para que los aliados “proporcionen capacidades cibernéticas a la OTAN para su uso en misiones y operaciones”, denominado posteriormente Sovereign Cyber Effects Provided Voluntarily by Allies (SCEPVA).

SCEPVA permite a las naciones aliadas que poseen capacidades ofensivas en el ciberespacio ponerlas voluntariamente a disposición de la Alianza para su uso en operaciones o misiones conjuntas de la OTAN. El objetivo es integrar las cibercapacidades avanzadas de sus miembros con fines de defensa colectiva, sin forzar a la renuncia a la soberanía de esas capacidades. De esta forma, se consigue que los comandantes de la OTAN tengan más opciones de respuesta para crear efectos en el dominio ciberespacial cuando sea necesario, coordinando y sincronizando estas herramientas soberanas para alcanzar objetivos militares a través del CyOP.

La ciberarma perfecta

¿Qué características y requisitos funcionales y operativos debería reunir la “ciberarma perfecta”?

Obviamente, estarán condicionadas por el objetivo, la intencionalidad (efectos perseguidos) y las circunstancias de la operación en la que se vaya a emplear (en el marco de un conflicto armado, en respuesta a una agresión o ataque inminente, en situación de crisis, en tiempo de paz). No obstante, hay una serie de aspectos que, por regla general, habrá que tener en cuenta en su diseño.

Por ejemplo, la capacidad de ocultación y de evasión, que facilitará el alcanzar el objetivo sin ser detectado, la persistencia en el sistema objetivo el tiempo necesario para cumplir la misión, así como la desaparición rápida y sin dejar rastro en caso de necesidad. Algunas formas de conseguir este objetivo:

- Uso de exploits de día cero (Zero-Day exploits): la utilización de códigos que empleen vulnerabilidades desconocidas facilita evadir la detección por parte de los sistemas de defensa y alcanzar un acceso profundo, privilegiado y persistente.

- Detección nula (Zero detection): busca hacerla indetectable por cualquier técnica conocida y durante todo su ciclo de vida.

- Resiliencia y persistencia: permite que el código sobreviva a reinicios del sistema, parches y actualizaciones de seguridad, e incluso a la reinstalación del sistema operativo.

- Ausencia de firma: en caso de detección, impide o dificulta que el adversario obtenga indicadores de compromiso (IOC) de bajo nivel (IP, hashes, nombres de dominio, etc.) o conductuales (TTP) que posibiliten la reducción de su futura eficacia.

- Operación sin archivos (Fileless): residiendo y operando primariamente en la memoria RAM o utilizando herramientas legítimas del sistema se dificulta la detección y la obtención de inteligencia técnica.

Otra característica que puede ser necesaria para ataques dirigidos a objetivos muy específicos (ataques quirúrgicos) es la capacidad de discriminación de objetivos (precisión), reduciendo al máximo los efectos colaterales no deseados, como daños a infraestructuras civiles o efectos perjudiciales sobre actores neutrales o aliados. Ello puede conseguirse a través de:

- Orientación precisa (Targeted): la ciberarma y su empleo han de estar diseñados para impactar en un solo objetivo específico, con coordenadas binarias o lógicas exactas. Fuera de ese entorno objetivo, debería ser imposible su actuación.

- Mecanismo de “Kill Switch”: se basa en incluir un “interruptor de autodestrucción” que permita la neutralización remota y eliminación de trazas en caso de ser descubierta, de estar actuando de forma indeseada o por cualquier otra circunstancia.

- Lógica de daño específico: implica precisar y limitar la función dañina sobre el sistema objetivo, evitando daños colaterales innecesarios y, al mismo tiempo, reduciendo la posibilidad de detección (por ejemplo, sabotear únicamente un elemento específico en una planta industrial).

Escalabilidad y flexibilidad pueden ser requisitos fundamentales en determinadas misiones. Para conseguir estos objetivos, existen diferentes técnicas que pueden ser empleadas de forma singular o combinada:

- Capacidad de propagación autónoma: supone dotar al malware de la capacidad de autorreplicarse y propagarse a otros sistemas dentro del mismo entorno, de forma sigilosa, controlable y sin intervención humana adicional, una vez lograda la intrusión inicial.

- Modularidad: implica un diseño modular que permita actualizar, modificar o cambiar la carga útil (payload) sin alterar el mecanismo de infección e intrusión, lo que facilita su empleo en diferentes sistemas o con diferentes finalidades (espionaje, borrado, modificación, etc.).

- Interoperabilidad de protocolos: consiste en dotar al malware de la capacidad de comunicarse y moverse lateralmente a través de diferentes sistemas operativos, entornos de red y protocolos IT, OT e IoT.

La atribución nula (negación plausible) puede ser una característica irrenunciable si la acción se enmarca fuera de un conflicto armado, por ejemplo, en la denominada Fase 0 (fase previa a las hostilidades) o enmarcada en una campaña de guerra híbrida. Algunas aproximaciones para lograr esta característica son las siguientes:

- Bandera falsa (false flag): se fundamenta en la inclusión de tácticas y técnicas, artefactos, fragmentos de código, marcas de tiempo, idioma, etc. comúnmente asociados a un actor concreto, de manera que, en caso de detección y análisis forense del código, apunten convincentemente a un adversario distinto al verdadero atacante.

- Infraestructura de mando y control (C2) desechable: implica el uso de una red C2 compleja, distribuida, cambiante y efímera, que no permita el rastreo hacia su origen/propietario. Ello puede conseguirse mediante el uso combinado de técnicas muy diversas, como el empleo de servidores adquiridos con criptomonedas, máquinas virtuales, redes TOR o diodos, entre otras.

- Complejidad en la ingeniería inversa:se basa en el empleo de técnicas de codificación complejas que desincentiven o imposibiliten la ingeniería inversa del malware, como la ofuscación de código, el anti debugging, o el anti VM (virtual machine).

Por último, y en función del objetivo y efectos perseguidos, hay que establecer el nivel de efecto y letalidad de la carga útil:

- Daño físico: si la finalidad es el sabotaje de una infraestructura crítica (por ejemplo, una red eléctrica o un sistema de control industrial), la ciberarma ha de ser capaz de traducir acciones en el plano lógico (por ejemplo, alteraciones del código de los elementos víctima) en efectos en el plano físico e, idealmente, sin dejar evidencia de la intrusión.

- Velocidad o tiempo de ejecución:permite el control del cuándo y cómo: rapidez de ejecución de la acción, instante o bajo qué circunstancias debe iniciarse, etc.

Stuxnet se acerca a este ideal al cumplir varias de estas características: utilizó múltiples 0-days, se dirigió a un sistema OT/SCADA muy específico y prácticamente aislado, causó un daño físico importante y todo ello con un grado de sigilo sin precedentes. Desde entonces, se han producido numerosos avances tanto en las tecnologías como en las técnicas de ataque, por lo que lo que en su día se consideró el “ciberarma perfecta” ha sido ampliamente superada.

Uso de las ciberarmas

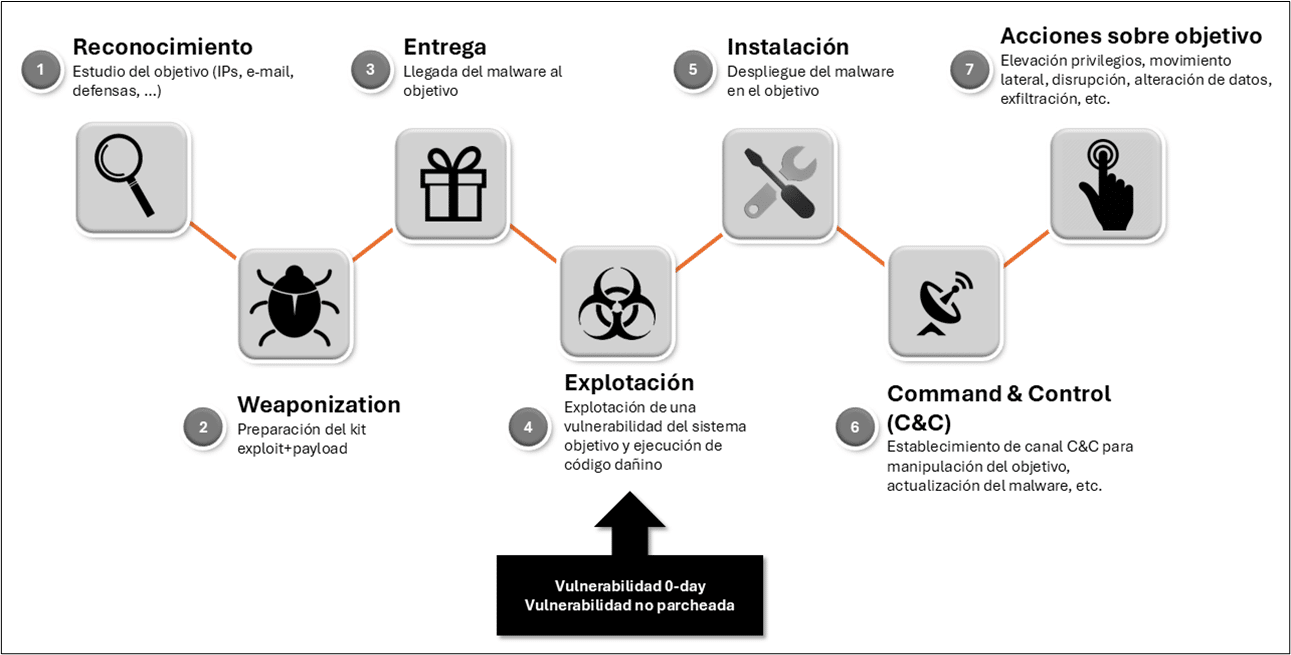

Aunque existen variantes más simples, en términos generales un ciberataque dirigido sigue un proceso denominado kill chain (Figura 2) cuyas fases son:

Figura 2. Fases de la Cyber kill chain

- Reconocimiento: en la que el atacante recopila información del objetivo con la que planificará el ataque.

- Armamento: preparación de la ciberarma que mejor se adapte al objetivo y a las vulnerabilidades explotables identificadas en la fase anterior, normalmente constituida por exploit y payload (carga útil) en un paquete entregable.

- Entrega: el atacante transmite el arma al objetivo a través de algún medio (una memoria USB, un código QR, un sitio web comprometido, un correo de phishing…).

- Explotación: el atacante gana acceso al objetivo mediante la ejecución de código malicioso, explotando alguna vulnerabilidad del sistema objetivo.

- Instalación: el atacante instala un malware (por ejemplo, una puerta trasera), creará puntos de persistencia e instalará herramientas de acceso remoto, con el fin de establecer un punto de apoyo duradero y resistente en el objetivo.

- Mando y Control (Command and Control, C2):el atacante establece un canal de comunicación bidireccional y sigiloso con el sistema comprometido, obteniendo su control operativo remoto.

- Acciones sobre el objetivo: actividades típicas de esta fase son los movimientos laterales, elevación de privilegios y recopilación de datos, que posibilitarán la ejecución de las acciones clave en función del objetivo final perseguido. Si es ciberespionaje, identificar y empaquetar información sensible y transferirla fuera de la red. Si es sabotaje, destruir sistemas o interrumpir el servicio (ej. ransomware o wiper).

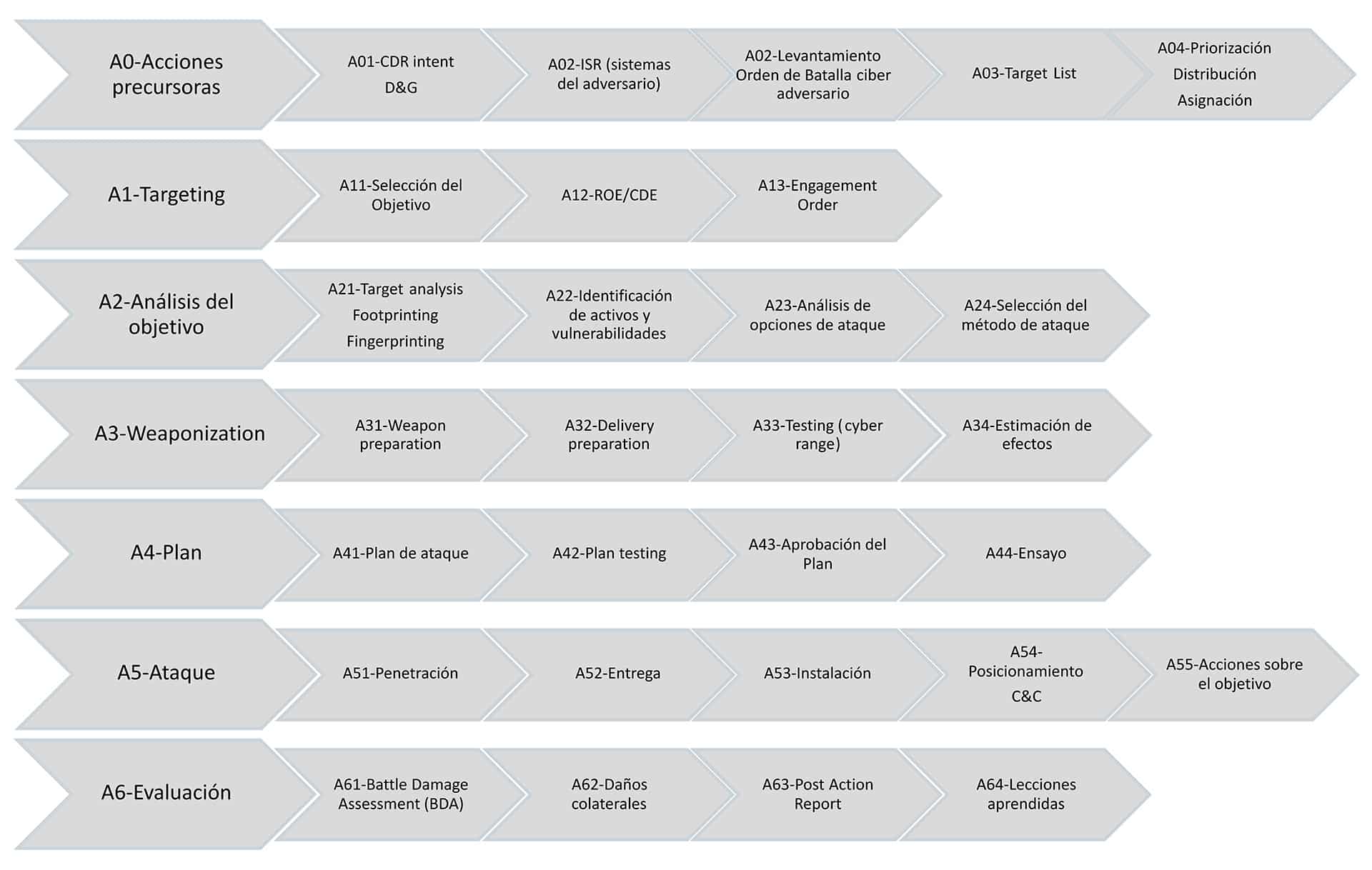

La traducción de la kill chain al ámbito de las operaciones militares requiere ampliar el proceso con numerosos pasos adicionales; por ejemplo, los encaminados a garantizar el respeto al DIH. De esta forma, el desglose de fases y subfases de una ciberoperación ofensiva podría ser algo parecido a lo que refleja la Figura 3.

Figura 3. Fases de una ciberoperación ofensiva militar

En cualquier caso, esto muestra que, además de la ciberarma (exploit + payload), va a ser necesario contar con una infraestructura adicional que apoye en cada fase y garantice aspectos como la seguridad operacional (OPSEC). Y, como se señaló anteriormente, en muchos casos será necesario que esa infraestructura sea indetectable, desechable y cambiante para dificultar la detección, trazabilidad y atribución de las acciones.

Cómo obtener ciberarmas

A diferencia de los ámbitos tradicionales, en los que una amplia mayoría de unidades pueden usarse con fines tanto defensivos como ofensivos (tropas, carros de combate, buques de guerra, aviones de combate), en el ciberespacio, el poder ofensivo y defensivo dependen de capacidades (infraestructuras, herramientas, especialistas) absolutamente diferentes e independientes entre sí. Por lo general, en el ciberespacio lo que se usa para defenderse tiene nulo valor ofensivo; y viceversa.

Esto obliga a adoptar estrategias diferentes para dotarse de los medios necesarios para las operaciones defensivas y las ofensivas. Por otra parte, los medios defensivos poco o nada se diferencian de los que se emplean en la protección de activos en infinidad de ámbitos, por lo que son, fundamentalmente, los mismos que se emplean de forma profusa en el ámbito de la ciberseguridad y, por tanto, ampliamente conocidos y sobre los que existe una amplia industria.

Por el contrario, los medios ofensivos, salvo aquellas herramientas de uso dual (por ejemplo, las empleadas para pentesting), son muy difíciles de obtener. Por lo tanto, es preciso abordar su obtención de forma diferente.

En los orígenes de muchas de las unidades militares especializadas en el combate en el ciberespacio (caso, por ejemplo, del actual MCCE), existió una fuerte tendencia a autodotarse de herramientas ciberofensivas. Esto, que resultaría absolutamente impensable en el resto de los ámbitos operativos, era algo a lo que prácticamente obligaba la suma del absoluto secretismo que rodeaba todo lo relacionado con estas capacidades, la ausencia de un mercado formal y la nula experiencia en la obtención y uso de “armamento” para las ciberoperaciones. Esto colocaba a los recién creados “comandos ciberespaciales” en una situación similar a la de los guerreros de la Prehistoria, fabricando las hachas de sílex con las que habían de combatir.

Con el paso de los años, las cosas han ido yendo a su sitio y hoy estas unidades tienden a nutrirse de herramientas que les proporciona la industria de ciberdefensa, de forma similar a como se hace en el ámbito terrestre, naval o aeroespacial. No obstante, persisten algunas peculiaridades que hacen que los procedimientos habituales de obtención de armamento y material sean de mal encaje para obtener sistemas de armas para el ciberespacio, lo que obliga a un tratamiento diferenciado. Por otra parte, el apartado dedicado a la “ciberarma perfecta” nos demuestra que su diseño requiere una combinación muy específica y altamente sensible de recursos humanos, técnicos, financieros y legales, nada fácil de obtener.

De todos ellos, el recurso humano es el más crítico y habrá de contemplar perfiles muy diversos e hiperespecializados (habitualmente, exclusivos y muy caros), que generalmente deberán estar en posesión de sus correspondientes habilitaciones de seguridad (HPS). Entre ellos, analistas de vulnerabilidades, ingenieros de exploiting, desarrolladores de código dañino y especialistas en operaciones ofensivas, entre otros.

El que la organización cuente a su vez con expertos en operaciones defensivas y en inteligencia de ciberamenazas supondrá un alto valor añadido, al poder evaluar su efectividad e incorporar técnicas y tácticas desarrolladas por otros actores.

En cuanto a los recursos tecnológicos y de infraestructura, que deberán ser altamente seguros y estar debidamente aislados y certificados (HSEM, HSES, ZAR), será preciso contar con:

- Laboratorios: entornos de prueba de exploits y malware completamente aislados para garantizar que las vulnerabilidades y las herramientas desarrolladas no puedan ser accedidas por personal ajeno al proyecto.

- Hardware y plataformas de pruebas: amplio inventario de hardware y software objetivo (sistemas operativos, firmware, dispositivos IoT, redes OT/ICS) para replicar entornos y realizar pruebas de viabilidad y compatibilidad. Esta infraestructura es esencial para garantizar la funcionalidad y no detección en los entornos reales.

- Catálogo interno de capacidades: repositorio interno y protegido para almacenar, catalogar y gestionar las vulnerabilidades 0-day disponibles y los exploits asociados.

Como se ha explicado anteriormente, esa industria debe ser capaz de proveer sistemas de armas completos. Es decir, no únicamente las “ciberarmas”, sino también las infraestructuras tecnológicas sin las cuales sería imposible su empleo: plataformas y repositorios anonimizados, VPN, proxies, VPS, etc., puesto que carecer de ellas vendría a ser lo mismo que contar con los misiles sin disponer de los medios para su lanzamiento al objetivo. Y, también muy importante, proveer al ámbito militar de la formación necesaria para su empleo, que puede ser complicado.

Por tanto, ser fabricante de ciberarmas implica acometer un gran esfuerzo (económico, organizativo, de reclutamiento) para adquirir los recursos necesarios, asumir el riesgo de una importante inversión asociada a un retorno muy incierto y aceptar un alto grado de secretismo en los desarrollos, una clientela muy reducida y muy probables limitaciones a la comercialización internacional.

En contrapartida, el potencial cliente (que, en el fondo, no es otro que el Estado) ha de entender que al adquirir esos escasos y raros productos no solamente paga por ellos, sino también por el sostenimiento vital de una industria cuya única razón de existir es la de producir esos recursos imprescindibles para la defensa nacional y cuya única posibilidad de supervivencia es la rentabilidad económica. Y que ha de contemplar, incluso, el apoyar y favorecer la venta de esos productos a Estados aliados, con las debidas garantías.

Conclusiones

El ciberespacio se ha consolidado como el quinto dominio militar, resultando indispensable para cualquier operación moderna. La dependencia crítica de los sistemas de mando, control, comunicaciones e inteligencia, sumada a la creciente digitalización de las plataformas, convierte la accesibilidad y seguridad de este ámbito en la piedra angular de la defensa actual.

Por otra parte, la superioridad operativa es inalcanzable sin capacidades ofensivas. En este dominio transversal, la libertad de acción global depende de la hegemonía previa en la red. Asimismo, disponer de medios de respuesta propios es vital no sólo para neutralizar amenazas, sino para vertebrar una disuasión creíble basada en la represalia.

La evolución del contexto geopolítico recomienda cada vez más contar con una autonomía estratégica, para la cual es imprescindible contar con una sólida industria de defensa nacional.

En definitiva, contar con una “ciberespada” nacional no es sólo una necesidad técnica, sino un imperativo estratégico que refuerza la ventaja competitiva y la capacidad negociadora del Estado ante terceros en el escenario internacional.

El problema es que no existe un mercado de capacidades ciberofensivas similar al que encontramos en otros ámbitos operativos. A ello hay que sumar que la obtención de estas capacidades requiere disponer de personal, infraestructuras y medios muy especializados, escasos y complejos de obtener, y que esa industria debe ser capaz de proveer sistemas de armas completos.

En consecuencia, esa industria de ciberdefensa que se especialice en este subsector “ofensivo”, que podríamos calificar de nicho, tiene que estar dispuesta a aceptar unas reglas del juego muy particulares: una fuerte inversión y esfuerzo para dotarse de los recursos necesarios, asumir el riesgo de un retorno muy incierto, un altísimo grado de secretismo en los desarrollos, anonimización de infraestructuras y productos, clientela muy reducida y más que probables limitaciones a la comercialización internacional.

Reglas que, por supuesto, también ha de aceptar el cliente, que deberá favorecer la continuidad del negocio (e, incluso, apoyar la exportación) y que deben verse reflejadas en el precio de unos bienes y servicios que son muy difíciles de obtener y mantener.

[1] Douglas R. Burnett, Robert Beckman y Tara M. Davenport (2014), “Submarine Cables: the Handbook of Law and Policy”, Martinus Nijhoff Publishers.

[2] Michael N. Schmitt (coord.) (2017), Tallinn manual on the international law applicable to cyber warfare, Cambridge University Press, Cambridge.

[3] Antonio Villalón Huerta (2025), Cyber GRU. Russian military intelligence in cyberspace, Naullibres, Valencia.

[4] Nicole Perlroth (2021), This is how they tell me the world ends, Bloomsbury Publishing USA.