Mensajes clave

- Entre el 70% y el 90% del software moderno incluye componentes de código abierto. Esta capa sustenta casi todos los sistemas digitales y conforma el núcleo central de la cadena de suministro digital de Europa, pese suele carecer de una financiación sostenida, auditorías de seguridad y una gobernanza acorde con los intereses europeos.

- La gobernanza del código abierto influye en quién se encarga del mantenimiento de los proyectos, quién establece las prioridades y quién ve satisfechas sus necesidades gracias al software. Europa corre el riesgo de depender de infraestructuras gestionadas por agentes externos cuyas decisiones puedan entrar en conflicto con sus objetivos económicos y de seguridad.

- Aunque los proyectos gocen de la calificación de código abierto, se sigue pudiendo restringir la participación. Por ejemplo, GitHub (propiedad de Microsoft) bloqueó el acceso de desarrolladores iraníes a repositorios públicos a raíz de las sanciones estadounidenses.

- Europa puede consolidar su propia posición financiando componentes críticos de código abierto, estableciendo requisitos en materia de gobernanza y promoviendo un software transparente, seguro y explicable. Se reforzaría así la autonomía digital de Europa y se mitigarían los riesgos derivados de dependencias ocultas o la imposición de normas desde potencias ajenas.

- Un incremento del 10% en las contribuciones de código abierto podría conllevar una subida de entre un 0,4% y un 0,6% del PIB de la Unión Europea y generar más de 600 empresas emergentes.

Análisis[1]

1. ¿Qué es el código abierto y por qué tiene importancia en estos momentos?

El informe “EuroStack–A European Alternative for Digital Sovereignty” (“EuroStack: una alternativa europea para la soberanía digital”) instó al colectivo europeo de políticas tecnológicas a ver la tecnología como una pila de materiales acumulados; un sistema por capas en el que se produce una interacción de materias primas, mano de obra, semiconductores, redes, dispositivos, infraestructuras en la nube, software, datos e inteligencia artificial (IA). Cada una de las capas se construye encima de las anteriores. Cuando una de las piezas se rompe o depende en exceso de controles externos, todo el sistema acaba volviéndose frágil.

Una de esas capas que Europa debería plantearse como un cuello de botella o un posible catalizador de sus objetivos estratégicos es el software. Por software se entiende el código y la lógica que hacen funcionar las herramientas digitales. Se trata de la capa que hace que el resto del sistema pueda utilizarse al convertir en aplicaciones la capacidad del hardware y los flujos de datos. Además, el software es una capa que consume pocos recursos computacionales. Europa debe ampliar su poder de computación (y así lo está intentando a través del Plan de Acción “Continente de IA”). Al mismo tiempo, la búsqueda de un mayor control sobre el software es otra buena estrategia paralela (y también más barata).

En el ámbito del software, el código abierto es un aspecto especialmente importante al que prestar atención. Código abierto significa que el código fuente se publica a la libre disposición de cualquiera que desee utilizarlo, modificarlo y compartirlo conforme a unas licencias que respetan esas libertades.

La otra cara de la moneda del código abierto es el software propietario, en el que se trata de código fuente cerrado y controlado por la empresa dueña del mismo. En estos sistemas, el titular de los derechos es el único que puede modificar el código y los usuarios dependen del proveedor para las actualizaciones, los parches de seguridad y el acceso sostenido en el tiempo.

En 2023, empresas de todo el mundo aportaron alrededor de 7.700 millones de dólares en mano de obra al código abierto y casi el 40% de las empresas declararon haber realizado una contribución financiera, con políticas específicas, marcos de cumplimiento y auditorías de seguridad ya en marcha.

¿Por qué optan las organizaciones por difundir libremente su trabajo como código abierto? En muchos casos, el objetivo es compartir y externalizar el desarrollo (y los riesgos) del software. Al abrir sus herramientas a un ecosistema más amplio, comparten la carga a la hora de detectar errores, mantener la compatibilidad y proteger un código que, de otro modo, sería responsabilidad exclusiva suya. También les ayuda a dar forma a las herramientas de las que dependen a diario, arreglar lo que no funciona o subsanar las carencias, ya que cuentan con el respaldo de una amplia comunidad deslocalizada que puede revisar, mejorar y ampliar el código.

Esta lógica la podemos apreciar con claridad en el sector europeo de la automoción. 11 grandes fabricantes y proveedores importantes han llegado a un acuerdo para crear juntos el software de sus vehículos. Lo están consiguiendo gracias al proyecto S-CORE, que proporciona un espacio neutral con una gobernanza técnica sólida. Estos componentes compartidos cuentan con una seguridad funcional certificada de antemano y se crean conforme a una metodología modular para que cada empresa los pueda conectar después a sus propios sistemas.

En el presente análisis se da respuesta a de qué modo afecta la gobernanza del código abierto a la seguridad, las bazas económicas y la influencia geopolítica de Europa. Además, se examinan los motivos por los que otras grandes potencias ya están recurriendo a la gobernanza del código abierto para cumplir sus objetivos nacionales y se ahonda en los pasos prácticos que debe dar Europa para consolidar esta capa crítica de su infraestructura digital.

2. El código abierto como una vulnerabilidad en la cadena de suministro digital

Si el software es el tronco que cohesiona la economía digital de Europa, el código abierto es la savia que fluye por él. Las aplicaciones modernas de software se basan en su amplia mayoría en componentes de software libre. Distintos estudios han llegado a la conclusión de que representan entre el 70% y el 90% de la totalidad del código, incluyendo las capas profundas de dependencias indirectas.

El primer problema es el de la visibilidad. En cualquier cadena de suministro, y en especial en las que incluyen infraestructuras críticas, es esencial conocer la procedencia de cada componente, el modo de llevar a cabo su mantenimiento y los riesgos que comporta. Con algo intangible como el software es más difícil tener esas precauciones, por lo que muchas organizaciones ni siquiera saben en qué componentes de código abierto se basan sus sistemas o quién se encarga de su mantenimiento. Esta falta de visibilidad genera puntos ciegos que pueden aflorar a posteriori como riesgos de seguridad o como dependencias estratégicas de agentes ajenos al control de Europa.

Un producto final puede ser una herramienta de propiedad exclusiva controlada por una única empresa, pero los desarrolladores que crean esas herramientas suelen recurrir a incontables bibliotecas y marcos de código abierto mantenidos por comunidades externas, lo que implica que incluso los sistemas de propiedad exclusiva acarrean los riesgos, las prioridades y las opciones de gobernanza inherentes a los componentes de código abierto de los que dependen. En consecuencia, el código abierto representa una importante concentración de riesgo que se suele pasar por alto al hablar de la soberanía y la seguridad digitales.

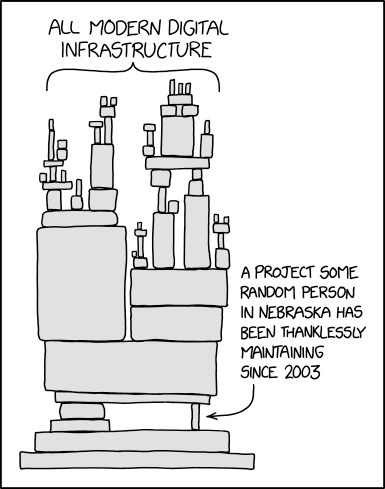

Figura 1. Metáfora visual satírica citada con frecuencia sobre la dependencia estructural del software de código abierto

Por ejemplo, un estudio sobre Kubernetes (una tecnología ampliamente utilizada en el sector) constató que dos terceras partes de sus dependencias de Go podrían sufrir vulnerabilidades a medio plazo, debido en gran medida a la falta de mantenimiento.

El incidente de Log4j demostró en 2021 que hay economías enteras que se encuentran expuestas a esta vulnerabilidad. Log4j era una pequeña biblioteca de código abierto muy utilizada para el registro en aplicaciones Java. Cuando se descubrió una vulnerabilidad grave, varios ciberatacantes pudieron ejecutar código de forma remota en numerosos servidores. Al estar incrustada en lo más profundo de las pilas de software, incluso empresas y organismos públicos que no tenían ni idea de que dependían de Log4j tuvieron que hacer frente de improviso a una crisis de seguridad urgente.

Mientras tanto, el número de ataques a la cadena de suministro digital aumenta año tras año, con consecuencias como un incremento de los costes, un perjuicio para la continuidad del servicio y una mella importante en la confianza depositada.

Por todo lo expuesto, el código abierto representa un tipo singular de vulnerabilidad. Se trata de una infraestructura crítica, pero en su mayor parte escapa al control directo de cualquier país en concreto. Puede convertirse en un riesgo por falta de financiación o por acabar siendo un componente de las distintas estrategias geopolíticas.

Las instituciones europeas han empezado a percatarse de esta realidad. La Ley de Ciberresiliencia (CRA), que entró en vigor en diciembre de 2024, tiene como objetivo proteger toda la cadena de suministro digital al exigir que fabricantes y desarrolladores se atengan a normas mínimas de ciberseguridad para los productos con componentes digitales, incluidos los programas informáticos dependientes de código abierto. Otras iniciativas como el Reglamento de IA y el Reglamento sobre la Europa Interoperable hacen hincapié en la apertura, en las normas y en la compatibilidad transfronteriza, y la propia estrategia de código abierto de la Comisión Europea insta a los órganos de la Unión Europea (UE) a reutilizar y a efectuar aportaciones a las bases de código públicas. Aun así, gran parte de estas iniciativas siguen siendo demasiado genéricas y no contemplan quién debe encargarse del mantenimiento del software, cómo se adoptan las decisiones relacionadas con la gobernanza ni qué intereses estratégicos determinan estas decisiones.

3. La capa de la gobernanza del código abierto

Se suele entender que “código abierto” significa lo mismo en todas partes: libre, transparente y de gestión comunitaria, pero, en realidad, puede significar casi cualquier cosa. Si nos atenemos a la definición formal (que un programa informático se publique bajo una licencia de código abierto), la respuesta es binaria: o lo es o no lo es. Sin embargo, las dinámicas de poder se sitúan precisamente en la capa de la gobernanza. Esta capa introduce formas de control e influencia que llevan al código abierto en direcciones muy diversas, con frecuencia ajustándose a distintas estrategias nacionales o empresariales. Ahí radica la importancia de la gobernanza. Con la gobernanza se decide quién crea y mantiene el software, cómo se toman las decisiones y quién verá satisfechas sus necesidades gracias a dicha tecnología.

Un mecanismo fundamental de la gobernanza del código abierto son las fundaciones. Sirven para coordinar a las comunidades, poner en común la financiación y gestionar la infraestructura compartida. Como ejemplos están la Fundación Linux, que supervisa proyectos críticos como Hyperledger (empleado para crear productos basados en la cadena de bloques) y la Apache Software Foundation, encargada del mantenimiento de un programa tan utilizado como Hadoop (para almacenamiento y procesamiento de Big Data). ¿Quién está detrás de las fundaciones de código abierto? Algunas fundaciones están compuestas por empresas de distintos países, de modo que existe un reparto más uniforme de la influencia. En otras predominan con fuerza empresas de un único país o sector que pueden dirigir las prioridades en direcciones más restringidas.

Un ejemplo útil de cómo moldean los resultados de código abierto los diferentes modelos de gobernanza son los sistemas de identidad digital (eID). Privacy International ha hecho un seguimiento del desarrollo de los sistemas de identidad digital en distintos países y ha puesto de manifiesto que las diferencias en materia de gobernanza influyen en el resultado incluso al recurrir a código abierto:

- MOSIP (siglas en inglés de “Plataforma Modular de Identidad de Código Abierto”), desarrollada en la India y adoptada en países como Marruecos, Filipinas y Etiopía, es una plataforma basada íntegramente en código abierto. Hace público todo su código y toda su documentación y está diseñada para ser modular y adaptable.

- Del mismo modo, Estonia utiliza X-Road, una capa de intercambio de datos de código abierto que conecta servicios públicos y privados en distintas instituciones. En 2024, el gobierno estonio dio un paso más y publicó todo el software de desarrollo estatal bajo licencias abiertas.

- Aadhaar (sistema nacional de identidad de la India, que presta servicio a 1.300 millones de habitantes del país) es una plataforma que se suele describir como de código abierto, pero incluye componentes esenciales de propiedad exclusiva. La estructura de Aadhaar es opaca. Los módulos fundamentales están cerrados, las auditorías son limitadas y la documentación técnica no es plenamente accesible.

Los “modelos de lenguaje de gran tamaño” (LLM) plantean las mismas dudas. DeepSeek, desarrollada en China, vio la luz como código abierto, pero sus datos de entrenamiento, su documentación y su infraestructura de despliegue se siguen controlando de manera centralizada. Este modelo de gobernanza refleja los objetivos nacionales y sitúa a DeepSeek en el marco de la estrategia más amplia de China en el ámbito de la IA. Este hito deja patente la facilidad con la que el código abierto puede convertirse en una herramienta estratégica de influencia en función de cómo se gestione, quién se encargue y con qué propósito.

4. ¿El código abierto ha pasado a ser un elemento geopolítico?

Al ser tan flexible, el código abierto se ha convertido en una herramienta natural de la estrategia geopolítica. Los Estados y las grandes empresas cada vez confeccionan más ecosistemas de código abierto para proyectar poder blando a través de las normas técnicas incorporadas y promover sus propios objetivos industriales o de seguridad.

En Estados Unidos (EEUU), el código abierto está fuertemente integrado en el sector del software comercial. Algunas herramientas de uso muy extendido como TensorFlow, Kubernetes o React fueron desarrolladas y publicadas por empresas estadounidenses como código abierto. Estos proyectos han ayudado a fijar las normas técnicas que se siguen en todo el mundo. Las principales plataformas que se emplean para desarrollar y distribuir programas de código abierto también están en manos estadounidenses. El mantenimiento de PyPI y TensorFlow corre a cargo de entidades vinculadas respectivamente a la Python Software Foundation y a Google. GitHub es propiedad de Microsoft. No es una plataforma de código abierto como tal, pero cumple una función esencial en el ecosistema del código abierto. Los desarrolladores la utilizan para almacenar código, gestionar las contribuciones, hacer un seguimiento de los problemas y coordinar proyectos entre equipos deslocalizados. Estos servicios están sujetos a la legislación estadounidense. En los últimos años, GitHub ha restringido el acceso de desarrolladores de Irán, Crimea y Siria, impidiéndoles abrir o mantener repositorios. En consecuencia, aunque el código fuese público, los desarrolladores afectados no podían participar en el flujo de trabajo, colaborar ni publicar sus propias herramientas, lo que vulnera directamente el principio de una infraestructura digital abierta.

China ha optado por un planteamiento diferente. Tal y como documentó Alice Pannier (IFRI) en su informe “Software Power”, el código abierto forma ya parte de la estrategia de China para reducir la dependencia de la tecnología estadounidense y multiplicar su influencia a nivel internacional. China ha creado Gitee, una alternativa propia a GitHub, donde en ocasiones se censuran los proyectos por contravenir las leyes nacionales en materia de contenidos.

Otro ejemplo es OpenHarmony, el núcleo de código abierto del sistema operativo HarmonyOS de Huawei. Cuando las sanciones estadounidenses impidieron que Huawei accediese a componentes clave, China aceleró el desarrollo de este sistema basado en Android para ir eliminando de forma paulatina las dependencias de Google. En estos momentos, OpenHarmony es el sistema operativo nacional certificado para dispositivos de la internet de las cosas (IoT) en China y se emplea en distintos electrodomésticos, dispositivos ponibles (wearables) y sistemas industriales conectados. Gracias al tamaño de China como productora y consumidora de tecnologías IoT, OpenHarmony está ganando muchos adeptos y podría influir muy pronto en los estándares mundiales.

La Eclipse Foundation es una fundación con más de 300 miembros muy diversos. Entre sus financiadores aparecen entidades europeas como SAP, Fraunhofer, Mercedes-Benz y la Agencia Espacial Europea; empresas estadounidenses como Microsoft e IBM; y la empresa china Huawei, desarrolladora de OpenHarmony. La fundación está desarrollando ahora mismo Oniro, una versión de OpenHarmony compatible con Europa. El diseño de Oniro garantiza la interoperabilidad con las normas IoT de China sin tener que importar los modelos de gobernanza chinos. Fuentes internas aseguran que la Administración Trump se puso en contacto recientemente con la Eclipse Foundation para preguntar acerca de sus vínculos con el gobierno chino.

Por su parte, el gobierno chino ha echado mano estratégicamente de dos recursos geopolíticos para obtener ventaja en la carrera mundial por el software.

- En primer lugar, ha respaldado el rápido crecimiento de miles de “pequeños gigantes”, es decir, pequeñas y medianas empresas centradas en dominar tecnologías y componentes críticos a lo largo y ancho de la pila de software.

- En segundo lugar, ha echado mano de las relaciones diplomáticas, los acuerdos comerciales y la ayuda al desarrollo para implantar las normas chinas del software en el extranjero. A través de acuerdos de infraestructuras y asociaciones técnicas, China facilita la adopción de sus herramientas digitales en países de África, el Sudeste Asiático y América Latina.

Estas tácticas (crear plataformas nacionales e implantar sus normas en el extranjero) permiten a China promover la adopción de su propia arquitectura digital.

China también recurre al código abierto para mitigar las repercusiones de los controles a la exportación de hardware, en particular en el sector de los semiconductores. Un ejemplo palmario es su decisión de optar por RISC-V, un conjunto de instrucciones de código abierto con el que los desarrolladores pueden diseñar chips a la carta sin depender de arquitecturas bajo licencia como las de Intel o ARM. RISC-V representa una alternativa modular y libre de derechos que reduce las barreras de entrada para la innovación en el diseño de chips. En 2020, la RISC-V Foundation trasladó su sede de EEUU a Suiza explícitamente para evitar injerencias geopolíticas y proteger la colaboración internacional.

EEUU confía en las plataformas comerciales y los efectos de red. China integra el código abierto en la política industrial y la diplomacia digital del Estado. En ambos casos, la gobernanza del código abierto se convierte en un canal de influencia, sobre todo por lo que respecta a la implantación de normas y dependencias tecnológicas.

Los planteamientos de EEUU y China se basan en la participación a gran escala y en la capacidad de implantar normas técnicas a nivel transfronterizo. Europa no cuenta con la misma capacidad de proyectar su influencia a través de plataformas de uso masivo, su escala comercial o el control férreo de una infraestructura digital crítica como en el caso estadounidense o chino. Por eso precisamente son tan importantes las cuestiones de gobernanza para Europa, ya que se trata del método más económico para proteger su cadena de suministro digital.

5. ¿Qué puede hacer Europa para proteger su posición?

Europa debería esforzarse por preservar una capa crítica de su cadena de suministro digital y mantenerla segura, fiable y alineada con sus necesidades. Al no contar con las grandes plataformas ni con la escala global de EEUU o China, la mejor vía para que Europa proteja su posición consiste en influir en la gobernanza del código abierto.

El planteamiento más pragmático puede ser desgeopolitizar el código abierto: mantener estructuras de gobernanza abiertas, descentralizadas y equilibradas en la medida de lo posible para que no se consolide el poder de ningún actor con prioridades distintas a la seguridad y los intereses económicos de Europa. Las autoridades políticas europeas podrían plantearse las siguientes opciones:

5.1. Financiar componentes críticos para influir en la gobernanza

La mayoría de los programas informáticos de código abierto dependen de empresas privadas y de particulares voluntarios que pueden anteponer las características “llamativas” y que generen ingresos para la seguridad a largo plazo, la documentación o el mantenimiento. De este modo, se dejan sin financiar funciones esenciales y la capa de software de Europa queda expuesta a riesgos estructurales. Un estudio puso de manifiesto que más de dos terceras partes de las bibliotecas externas empleadas en los grandes proyectos de Java eran innecesarias o estaban mal gestionadas, lo que amplía la superficie de ataque sin aportar un valor real.

La financiación pública es una de las vías más directas para que Europa proteja esta capa crítica. Debe usarse la financiación para modelar la gobernanza y garantizar que los proyectos cuenten con un proceso transparente de toma de decisiones, auditorías de seguridad, una gestión compartida y estructuras inclusivas que repartan la influencia en vez de concentrarla. La Sovereign Tech Agency de Alemania ya sigue estos criterios al haber destinado más de 23,5 millones de euros desde 2022 al imponer obligaciones de información pública y normas de seguridad específicas a proyectos clave de código abierto.

Los cambios en la contratación pública pueden ser otro método para conseguirlo. Los marcos de contratación pueden establecer condiciones como la necesidad de contar con grupos técnicos de pilotaje, auditorías de seguridad periódicas y obligaciones de presentación de informes vinculadas a instituciones europeas o fundaciones internacionales, de modo que ningún participante individual pueda acaparar el control.

EEUU ya está recurriendo a esta estrategia. Las agencias federales son ahora grandes compradoras y usuarias de software de código abierto. Tal y como explicó Cori Zarek (administradora adjunta del Servicio Digital estadounidense entre 2022 y 2024) en el transcurso de un seminario sobre modelos responsables de fundaciones abiertas en el Centro de Políticas sobre Tecnologías de la Información de Princeton, el gobierno estadounidense utiliza su papel de comprador para determinar las expectativas en materia de gobernanza al incluir requisitos sobre las auditorías, las licencias y el mantenimiento del software.

En la práctica, esta estrategia podría ser una vía para que el gasto europeo influya en los incentivos de los ecosistemas de código abierto, aportando fondos para componentes críticos y mal financiados o fijando condiciones a través de los marcos de adquisición de programas informáticos. Esa podría ser la manera más viable de armonizar la gobernanza del código abierto con la seguridad a largo plazo y los intereses económicos de Europa.

En un contexto de incremento de la competencia por los recursos en el seno de las negociaciones del MFP para 2028-2034 (guiadas por las prioridades en defensa y las restricciones fiscales), Europa no puede depender en exclusiva de la financiación pública para proteger su infraestructura digital. Lo que nos lleva a la siguiente dimensión: aprovechar las capacidades industriales de Europa como una forma adicional de conformar su agenda tecnológica.

5.2. Crear tecnologías basadas en principios como una propuesta de valor

Si Europa pretende que su capa de software vaya ganando adeptos, debe ofrecer un valor claro a los usuarios. Europa no cuenta con las ventajas de escala de las grandes empresas tecnológicas ni con el férreo control que otorga tener la propiedad de la infraestructura central. La exportación automática de sus normas (el llamado “efecto Bruselas”) también está de capa caída. En consecuencia, el software desarrollado en Europa debe imponerse por los méritos propios de los productos: deben ser programas informáticos que la gente elija porque resuelvan mejor sus problemas. Lo anterior implica definir una propuesta de valor única que convenza a desarrolladores, instituciones y empresas más allá de las fronteras. Si Europa no puede vencer a las grandes potencias tecnológicas por escala, tendrá que hacerlo por diseño, construyendo una infraestructura digital acorde con los valores democráticos que satisfaga las crecientes expectativas de los usuarios en cuanto a confianza y rendición de cuentas.

Esa propuesta de valor única podría consistir en presentar un software transparente y explicable.

¿A qué nos referimos al hablar de transparencia y explicabilidad?

- La transparencia supone que los usuarios puedan ver cómo funciona un sistema; que puedan inspeccionar los componentes, entender la lógica subyacente y auditar los flujos de datos.

- La explicabilidad implica que los usuarios puedan comprender los motivos por los que el sistema toma determinadas decisiones.

¿Por qué son importantes estos aspectos? Cuesta mucho predecir las tendencias de consumo en el ámbito tecnológico, pero una de las tendencias más claras es la transición hacia soluciones de software transparentes y explicables que, al mismo tiempo, resulten fáciles de auditar y proteger, reduciendo de ese modo las dependencias ocultas. Los análisis recientes del sector apuntan a que, para 2027, el mercado mundial de las soluciones de transparencia de IA podría rebasar los 2.500 millones de dólares, lo que supone una tasa anual compuesta de crecimiento superior al 25%. Cada vez son más los usuarios que desean contar con sistemas auditables, justos y de confianza. Los escándalos sobre algoritmos opacos, resultados sesgados y el uso indebido de datos no han hecho sino incrementar la presión en favor del código abierto.

Este planteamiento encaja con las ideas presentadas en un informe reciente titulado “The European Way: A Blueprint for Reclaiming Our Digital Future” (“La vía europea: bases para reclamar nuestro futuro digital”). En este informe se determina que las normas democráticas, los derechos fundamentales y la competencia justa son los cimientos innegociables del modelo digital de Europa.

En Europa ya se encuentran ejemplos de seguimiento de esta estrategia y hay algunas herramientas de código abierto procedentes de Europa que se están usando en todo el mundo:

- La biblioteca de explicabilidad DALEX, desarrollada con respaldo europeo, ayuda a los científicos de datos a comprender las decisiones que adoptan los modelos de aprendizaje automático.

- Las herramientas de interpretabilidad añadidas a Transformers de Hugging Face (plataforma de código abierto con fuerte participación europea) también están gozando de una amplia aceptación.

Los responsables políticos de la UE podrían dar forma a este ecosistema recurriendo a herramientas de política industrial que ayuden a las empresas a crear programas transparentes y explicables. Podría tratarse de subvenciones específicas, normas de contratación que den prioridad a sistemas auditables y seguros y marcos reglamentarios que premien la claridad en los ámbitos de la gobernanza y la rendición de cuentas. De ese modo, Europa permitiría que empresas y desarrolladores experimenten con estrategias de salida al mercado, arquitecturas de producto y planteamientos de diseño que compartan principios básicos, pero que puedan adaptarse a distintos contextos. A medida que haya más herramientas creadas conforme a estas normas y vayan ganando aceptación entre los usuarios y en los mercados, será más probable que los productos basados en normas armonizadas con marcos europeos se conviertan en los estándares mundiales por defecto. Este enfoque vincula directamente la política industrial con la reducción de dependencias estratégicas y la incorporación de elementos de confianza y supervisión en la capa de software de su cadena de suministro digital.

Conclusiones

La mayor parte de los programas informáticos modernos dependen en gran medida de componentes de código abierto, pese a lo que esta capa suele carecer de financiación y se rige a menudo por estructuras moldeadas conforme a los intereses geopolíticos y comerciales de distintos actores. En ese contexto, se trata de un activo estratégico y representa una vulnerabilidad en potencia.

EEUU utiliza sus plataformas de alcance mundial y su legislación en materia de cumplimiento normativo para influir en la participación y las normas técnicas. China vincula directamente el código abierto a su estrategia industrial y sus asociaciones internacionales, incorporando sus prioridades a los ecosistemas digitales de los países con los que comercia. Estos ejemplos ponen de manifiesto que el código abierto se ha convertido en una herramienta para proteger los intereses nacionales, influir en las normas a nivel mundial y generar resiliencia económica.

Europa no controla las plataformas de desarrolladores de alcance mundial ni presenta la misma escala industrial. No obstante, puede influir en la evolución de la infraestructura crítica de software invirtiendo en los componentes adecuados, solicitando que las estructuras de gobernanza reflejen las normas europeas en materia de seguridad y rendición de cuentas y promoviendo herramientas transparentes, seguras y explicables. Se trata de una manera práctica de proteger la cadena de suministro digital de Europa y limitar las dependencias que podrían explotarse con fines geopolíticos o económicos.

El fortalecimiento de la gobernanza del código abierto es una estrategia para salvaguardar la autonomía de Europa. Serviría para garantizar que las normas y prioridades incorporadas al software del que depende Europa se ajusten a sus propias necesidades en materia de seguridad, a sus marcos reglamentarios y a los principios democráticos.

[1] El autor desea agradecer sus comentarios y revisiones a Judith Arnal Martínez, Daniel Izquierdo Cortázar, Paul Sharratt y Juan Rico.